Le week-end du 13 mai dernier, plus de 300.000 ordinateurs ont été infectés par un “rançongiciel”, un logiciel malveillant qui recueille et crypte les données d’un ordinateur et demande le paiement d’une rançon –en bitcoin – pour les récupérer. Des entreprises comme Renault, des banques russes, un opérateur télécom espagnol ou encore les hôpitaux de la NHS au Royaume-Uni ont été victimes du virus.

« Cette attaque va très vite car elle a été préparée à l’avance, cible une très grande quantité d’utilisateurs et utilise des relais pour se multiplier, tels que des serveurs et des objets connectés. Elle profite du fait que de nombreux systèmes sont obsolètes ou ne sont pas mis à jour, ce qui rend les failles très nombreuses. Enfin, la faiblesse des mots de passe et l’explosion du nombre d’accès distants démultiplient les risques d’attaque. » explique Jean-Noël de Galzain, Président de WALLIX.

Avez-vous vu cela : L’engagement des collaborateurs, clef de succès de l'entreprise ? Valentine Levacque pour DOCaufutur

Les hackers ont profité d’une faille du système d’exploitation Windows XP, dont Microsoft a stoppé la maintenance il y a quelques années. Pour Jean-Marc Rietsch, consultant digital data management « nous sommes en droit de nous demander si un éditeur tel que Microsoft avait le droit d’arrêter la maintenance de l’un de ses systèmes dans la mesure où Microsoft savait qu’il y avait encore plusieurs centaines de milliers d’utilisateurs ? »

Pour les 1,3 millions d’ordinateurs qui seraient encore vulnérables, la première règle est de mettre à jour les systèmes Windows, en particulier ceux qui sont antérieurs à Windows 2010. Jean-Noël de Galzain conseille de ne pas hésiter aussi à migrer d’éventuels équipements et serveurs vers les dernières versions de ce système, voire d’en changer pour basculer vers des systèmes Linux ou Unix, plus sécurisés.

A découvrir également : Le management du 21ème siècle : nouveaux outils et nouvelles méthodes | Corinne Estève Diemunsch & Danesh Kermabon-Haq pour DOCaufutur

D’une gestion de la sécurité à une gestion des risques

D’une gestion de la sécurité à une gestion des risques

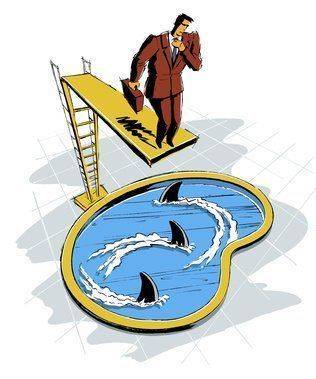

« Nous vivons une véritable course entre les hackers et le reste du monde » prévient Jean-Pierre Blanger, Directeur Solutions, Services & Innovation chez Ricoh. « La situation est suffisamment grave et globale pour qu’on envisage de créer une sorte d’ONU de la cyber sécurité ». Pour lui, la cyber sécurité fait partie des éléments dont certaines entreprises ne se préoccupent que lorsqu’elles sont face au danger et qu’il est donc déjà trop tard. Il a d’ailleurs été chargé de créer un document à destination des commerciaux Ricoh pour qu’ils puissent sensibiliser leurs clients aux règles de sécurité, et ainsi parer au problème d’éducation des salariés.

Selon Jean-Marc Riesch, nous sommes passés d’une gestion de la sécurité (années 90) à une gestion des risques :« Le système parfait n’existe pas. Les entreprises doivent assortir les niveaux de sécurité à leurs besoins, en utilisant plusieurs systèmes en fonction de la criticité des données ». Il faut trouver un juste milieu entre coût et acceptation du risque. Pour l’expert, trois aspects sont à prendre en compte pour toute gestion des risques : l’aspect technique, l’aspect physique / organisationnel et l’aspect humain. « Le maillon faible est souvent l’humain » ajoute t-il.

La nécessité de sensibiliser et de responsabiliser chaque salarié semble être une étape essentielle pour pouvoir s’armer contre les hackers. On FONCE !

Guide d’hygiène informatique publié par l’ANSSI : https://www.ssi.gouv.fr/guide/guide-dhygiene-informatique/