Au cours de l’année écoulée, les hôpitaux et le secteur de la santé ont été soumis à une pression énorme pendant la pandémie de la COVID-19. Ils ont dû faire face à l’augmentation du nombre de patients mais ont en même temps subi les attaques éhontées de ransomware lancées par des cybercriminels qui les considèrent comme des proies faciles. Cependant, il semble maintenant que ces criminels changent leur fusil d’épaule car ils se retrouvent devant des proies bien plus faciles à extorquer.

Après la récente révélation concernant les vulnérabilités des serveurs Microsoft Exchange, Check Point Research (CPR) a observé une recrudescence mondiale du nombre d’attaques par ransomware. En effet, depuis le début de l’année 2021, on constate une augmentation mensuelle de 9% des entreprises touchées. Cette hausse concerne 57 % des entreprises au cours des six derniers mois. Selon divers rapports et alertes officielles de la Cybersecurity and Infrastructure Security Agency (CISA) aux États-Unis, les attaques par ransomware ciblent les serveurs Microsoft Exchange en exploitant des vulnérabilités précédemment exposées.

Sujet a lire : Blue Coat révèle les risques que représentent les sites Web d'un jour pour la sécurité

Ne serait-ce que la semaine dernière, le nombre d’attaques impliquant des vulnérabilités du serveur Exchange a été multiplié par 3. Avec plus de 50 000 tentatives d’attaques constatées dans le monde, CPR a observé que les secteurs les plus ciblés étaient les gouvernements/l’armée, l’industrie et la banque/finance. Le pays le plus touché est les États-Unis (49% de toutes les tentatives d’exploitation), suivi de l’Allemagne (6 %), du Royaume-Uni (5 %), des Pays-Bas (5 %) et de la Russie (4 %).

Le nombre de ransomware explose dans le monde entier

CPR a également observé les tendances suivantes à propos des attaques par ransomware :

Sujet a lire : Flex 5150 de Veritas permet aux entreprises de protéger leurs données en périphérie

- Au cours des six derniers mois, on a constaté une augmentation générale du nombre d’attaques impliquant des ransomwares à commande humaine, tels que Maze et Ryuk, où les victimes doivent négocier avec les criminels qui ont lancé l’attaque.

- Au cours des six derniers mois, on a constaté une augmentation de 57 % du nombre d’entreprises touchées par des ransomwares dans le monde.

- Depuis le début de l’année 2021, le nombre d’entreprises touchées par les ransomwares a augmenté de 9 % par mois.

- Au total, 3 868 entreprises ont été touchées par un ransomware.

Tentatives d’attaques par ransomware par secteur d’activité :

Le secteur le plus ciblé par WannaCry est le secteur gouvernemental et l’armée (18 % du total des attaques). Viennent ensuite l’industrie (11%), les services bancaires et financiers (8%) et les soins de santé (6%).

Tentatives d’attaques par ransomware par pays :

Les pays les plus touchés par les tentatives d’attaque par ransomware sont les États-Unis (12 % de toutes les tentatives d’attaque), suivis d’Israël (8 %), de l’Inde (7 %) et du Japon (6 %), tandis que le Canada, l’Espagne, le Mexique, le Royaume-Uni, la Chine et le Portugal ont chacun enregistré 2 %.

WannaCry reprend du service !

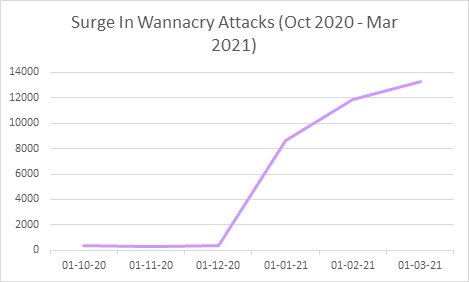

Il est inquiétant de constater que WannaCry, le ransomware wormable qui est apparu il y a quatre ans, a repris du service sans que l’on sache exactement pourquoi. Depuis le début de l’année, le nombre d’entreprises touchées par WannaCry dans le monde a augmenté de 53 % En fait, CPR a constaté qu’il y a 40 fois plus d’entreprises touchées en mars 2021 qu’en octobre 2020. Les nouvelles versions utilisent toujours l’exploit EternalBlue pour se propager – alors que des correctifs sont disponibles depuis plus de 4 ans. C’est pourquoi il est essentiel que les entreprises appliquent des correctifs à leurs systèmes dès que des mises à jour sont disponibles.

Protection contre les ransomwares pour votre entreprise

Vous trouverez ci-dessous quelques conseils fondamentaux pour protéger votre entreprise contre les attaques de ransomwares :

- Sauvegardez toutes vos données – L’une des mesures les plus importantes pour empêcher les ransomwares de perturber vos activités consiste à sauvegarder régulièrement les données de votre entreprise. Si un problème surgit, vous devez pouvoir revenir rapidement et facilement à une version de sauvegarde récente. Cela ne vous empêchera pas d’être ciblé par une attaque, mais si c’est le cas, les conséquences ne seront pas aussi catastrophiques. La sauvegarde des données peut aider les entreprises à ne pas payer de rançon ou éviter les conséquences néfastes de la restauration des systèmes à une version antérieure.

- Gardez vos logiciels à jour – Les auteurs de ransomware trouvent parfois un point d’entrée dans les applications et les logiciels, et détectent les vulnérabilités pour les exploiter. Heureusement, certains développeurs recherchent activement de nouvelles vulnérabilités et les patchent. Adoptez une stratégie de gestion des correctifs et veillez à ce que les dernières versions soient constamment à jour pour tous les membres de l’équipe. Comme nous l’avons mentionné précédemment, WannaCry s’appuie sur des systèmes non corrigés pour se propager. Or, les correctifs pour la vulnérabilité qu’il exploite sont disponibles depuis quatre ans, mais de nombreuses entreprises n’ont manifestement pas appliqué ces mises à jour.

- Utilisez une meilleure détection des menaces – La plupart des attaques par ransomware peuvent être détectées et résolues avant qu’il ne soit trop tard. Pour une protection maximale, dotez votre entreprise d’un système de détection automatique des menaces.

- Adoptez l’authentification multifactorielle – L’authentification multifactorielle oblige les utilisateurs à vérifier leur identité de plusieurs manières avant de se voir accorder l’accès à un système. Ainsi, si un employé donne par erreur son mot de passe à un cybercriminel, ce dernier ne pourra pas accéder facilement à vos systèmes.

- Principe du moindre privilège (POLP) – Les employés ne devraient avoir accès qu’aux données dont ils ont réellement besoin. La segmentation de votre entreprise et la restriction des accès peuvent produire une sorte de quarantaine en minimisant l’impact d’une attaque potentielle et en limitant les vecteurs d’accès.

- Analysez et surveillez les e-mails et l’activité des fichiers – Les e-mails sont le choix par défaut des cybercriminels qui exécutent leurs plans d’hameçonnage. Prenez donc le temps d’analyser et de surveiller les e-mails en continu et envisagez une solution de sécurité automatisée pour empêcher les e-mails malveillants d’atteindre les utilisateurs. Il est également judicieux d’analyser et de surveiller l’activité des fichiers. Les entreprises doivent être averties dès qu’un fichier suspect est en jeu avant qu’il ne devienne une menace.

- Améliorez la formation des employés – La plupart des attaques par ransomware sont le résultat de mauvaises habitudes des employés ou par pure ignorance. Une personne peut donner volontairement son mot de passe ou télécharger un fichier inconnu sur son poste de travail. Si l’on donne une meilleure formation aux employés, les chances que cela se produise sont beaucoup plus faibles.

- Ne payez pas la rançon – Pour finir, si votre entreprise est victime d’une attaque par ransomware, ne payez pas la rançon ! Il peut paraitre tentant de vouloir sortir de cette mauvaise passe aussi rapidement que possible, mais même après avoir payé la rançon, rien ne garantit que l’attaquant tienne parole.

- Solutions anti-Ransomware – Si les étapes précédentes de prévention des ransomwares peuvent contribuer à atténuer l’exposition d’une entreprise aux menaces, elles ne constituent en rien une protection absolue. Certains opérateurs de ransomware utilisent des e-mails de hameçonnage bien étudiés et très ciblés comme vecteur d’attaque. Ces e-mails peuvent tromper même les employés les plus scrupuleux, ce qui permet à un ransomware d’accéder aux systèmes internes d’une entreprise. Se protéger contre ce ransomware qui « passe entre les mailles du filet » nécessite une solution de sécurité spécialisée. Pour atteindre son objectif, le ransomware doit effectuer certaines actions anormales telles qu’ouvrir et crypter un grand nombre de fichiers. Les solutions anti-ransomware surveillent les programmes en cours sur un ordinateur à la recherche de comportements suspects couramment exposés à des ransomwares. Si ces comportements sont détectés, le programme peut prendre des mesures pour arrêter le cryptage avant que des dommages supplémentaires ne soient causés.

Les données utilisées dans ce rapport ont été détectées par les technologies Threat Prevention de Check Point, puis stockées et analysées dans ThreatCloud. ThreatCloud fournit des renseignements sur les menaces en temps réel provenant de centaines de millions de capteurs dans le monde entier, sur les réseaux, les terminaux et les mobiles. L’intelligence est enrichie par des moteurs basés sur l’IA et des données de recherche exclusives provenant de Check Point Research – la branche intelligence et recherche de Check Point.