Les chercheurs d’ESET, 1er éditeur Européen de solutions de cybersécurité, ont récemment découvert une nouvelle attaque contre une chaîne d’approvisionnement, compromettant le mécanisme de mise à jour de NoxPlayer, un émulateur Android pour PC et Mac. Trois différentes familles de malwares ont été repérées, diffusées à partir de mises à jour malveillantes personnalisées à des victimes choisies. Ces familles semblent uniquement comporter des fonctionnalités de cyberespionnage et n’ont montré aucun signe de tentatives d’exploitation financière. ESET a baptisé cette campagne malveillante Operation NightScout.

BigNox est une entreprise basée à Hong Kong qui fournit différents produits, notamment un émulateur Android pour PC et Mac appelé NoxPlayer. L’entreprise affirme compter plus de 150 millions d’utilisateurs dans plus de 150 pays d’au moins 20 langues différentes. Cela dit, les adeptes de BigNox se trouvent principalement dans les pays d’Asie.

A lire en complément : L’Indice Mondial de Confiance dans la Cyber sécurité tombe à 70% avec une note moyenne de « C » en 2017

« Selon la télémétrie d’ESET, nous avons vu les premiers indicateurs de compromis en septembre 2020. L’activité s’est poursuivie à un rythme soutenu jusqu’à ce que nous découvrions cette semaine une activité explicitement malveillante. Nous avons alors signalé l’incident à BigNox, » explique Ignacio Sanmillan, le chercheur d’ESET qui a révélé Operation NightScout.

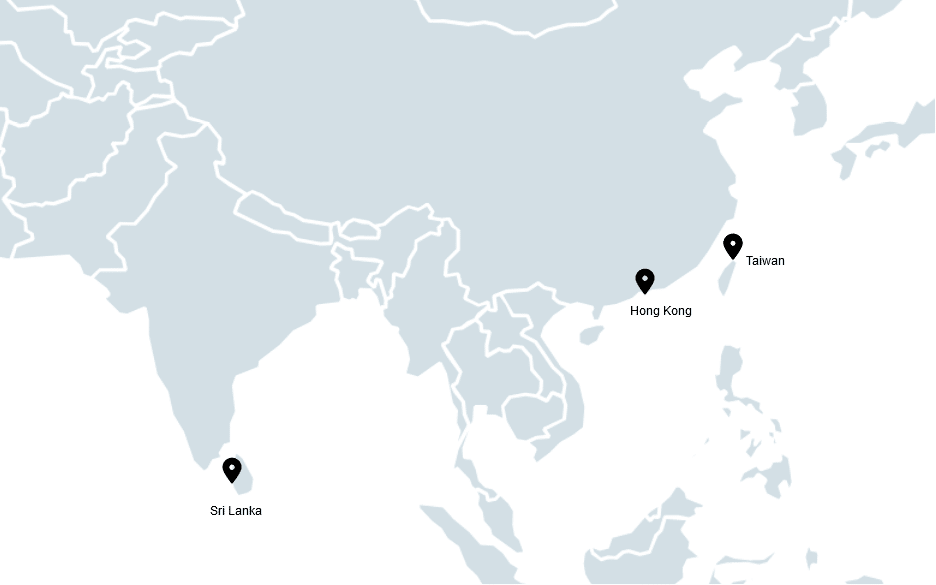

Operation NightScout est une campagne très ciblée, et les chercheurs d’ESET ont déjà pu identifier certaines victimes basées à Taïwan, à Hong Kong et au Sri Lanka. « À partir des logiciels compromis et des malwares qui présentent des fonctionnalités de surveillance, nous pensons que cela peut indiquer une intention de collecte de renseignements sur les cibles dans la communauté des joueurs, » explique M. Sanmillan.

A lire en complément : L'OTAN et Fortinet signent un accord de partenariat en matière de cybersécurité

Carte – Répartition des victimes de NightScout

Dans cette attaque spécifique contre une chaîne d’approvisionnement, le mécanisme de mise à jour de NoxPlayer a servi de vecteur de compromis. Au lancement, lorsque NoxPlayer détecte qu’il existe une version plus récente du logiciel, il demande à l’utilisateur de l’installer via un message. C’est alors le malware qui est installé.

« Nous avons suffisamment de preuves pour affirmer que l’infrastructure de BigNox a été compromise afin d’héberger des malwares, et que l’infrastructure API pourrait également avoir été compromise. Dans certains cas, des malwares supplémentaires ont été téléchargés par l’updater BigNox à partir de serveurs contrôlés par les agresseurs, » ajoute M. Sanmillan.

Au total, trois variantes différentes de mises à jour malveillantes ont été observées par les chercheurs d’ESET. La première variante de mise à jour malveillante ne semble pas avoir été documentée auparavant et dispose de suffisamment de fonctionnalités pour surveiller ses victimes. La seconde variante, dans la lignée de la première, est téléchargée depuis l’infrastructure légitime de BigNox. Le malware final déployé est une instance de l’outil d’accès à distance Gh0st (avec des fonctionnalités d’enregistrement de frappe au clavier) largement utilisée dans le monde des pirates.

La troisième variante, l’outil d’accès à distance PoisonIvy qui est également fréquemment utilisé par des cybercriminels, n’a été repérée qu’après les premières mises à jour malveillantes. Elle est téléchargée depuis une infrastructure contrôlée par les agresseurs.

ESET a relevé des similitudes entre les téléchargeurs surveillés par nos chercheurs dans le passé et certains de ceux utilisés par Operation NightScout. Les similitudes que nous constatons concernent des cas découverts en 2018 d’une attaque sur la chaîne d’approvisionnement du site web du bureau présidentiel du Myanmar, et au début de 2020 lors d’une intrusion dans une université de Hong Kong.

« Pour vous protéger en cas d’infection, effectuez une réinstallation standard à partir d’un support sain. Pour les utilisateurs de NoxPlayer qui ne sont pas infectés, ne téléchargez aucune mise à jour avant que BigNox n’envoie une notification indiquant que la menace a été résolue. La meilleure pratique consiste cependant à désinstaller le logiciel, » conseille M. Sanmillan.

Pour plus de détails techniques sur Operation NightScout, lisez l’article « Operation NightScout: Supply-chain attack targets online gaming in Asia » sur WeLiveSecurity. Suivez l’actualité d’ESET Research sur Twitter.