Au lieu de se concentrer sur les mots de passe que les utilisateurs choisissent généralement, Rapid7 a examiné ceux que les hackers utilisent dans le but de tester – et potentiellement de compromettre – les systèmes de points de vente connectés à Internet (PoS) et les postes de travail infectés par de faux anti-spywares qui créent un protocole pour permettre à un utilisateur de se connecter à distance (Remote Desktop Protocol).

Le rapport a examiné :

- La fréquence et la source des attaques

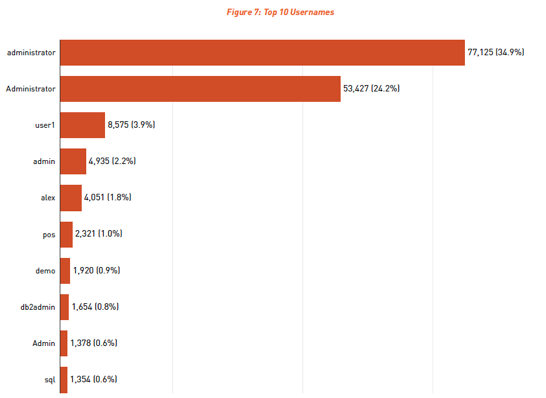

- Le top des noms d’utilisateur et des mots de passe (voir ci-dessous)

- Le tronc commun entre les identifiants choisis et les mots de passe collectés lors d’un vol de données

- La complexité des mots de passe choisis

Quelques enseignements clés :

- Les résultats montrent que la majorité des mots de passe tentés sont très simples, ce qui implique une utilisation généralisée des valeurs par défaut et des mots de passe choisis par facilité et non par souci de sécurité.

- L’étude de Rapid7 démontre par exemple que les cybercriminels n’utilisent pas simplement des techniques de brute force – très longs pour des résultats peu probants – avec des chaînes aléatoires de mots de passe ou identifiants pour compromettre des systèmes mais qu’ils utilisent un dictionnaire d’attaques.`C’est à dire qu’ils s’appuient sur des mots des passe identifiés et qui ont de grandes probabilités de succès sur des systèmes ciblés.

- Les mots de passe et identifiants les plus utilisés :

Tod Beardsley, Security Research Manager, Rapid7 explique : « L’étude de Rapid7 montre l’état de la sécurité des identifiants avec un focus sur les systèmes de points de vente (PoS) accessibles depuis Internet, mais au lieu de se concentrer sur des enseignes ou des clients en particulier, il analyse les mots de passe utilisés par les hackers dans le monde entier ».

Sujet a lire : Mobiles : les logiciels malveillants « les plus recherchés » en novembre 2019

L’utilisation d’un réseau de honeypots pendant près d’un an, a permis à Rapid7 de se concentrer sur les mots de passe utilisés par les hackers qui scanne continuellement Internet pour déceler les failles. L’étude, qui combine la numérisation active et des techniques de collecte passives, est incroyablement utile pour vérifier l’état de la sécurité du cyberespace.