Reprendre le contrôle de ses données de localisation avec la nouvelle version de TinyCheck

Afin d’accroître le contrôle de la confidentialité des données des utilisateurs, deux experts de Kaspersky ont combiné les résultats de leurs recherches et mis à jour TinyCheck, disponible en libre accès. Initialement développé par Félix Aimé pour la détection des stalkerwares par les organismes de protection des victimes de violence domestique, TinyCheck est désormais capable de détecter et analyser tous les types d’applications de géolocalisation pouvant être installées sur des terminaux mobiles.

En décembre 2020, Apple et Google ont interdit dans leurs stores (magasins d’applications) toute application utilisant la technologie X-Mode, qui permet de suivre et de vendre des données de localisation sans que l’utilisateur ne le sache. Plusieurs mois déjà avant les annonces de ces interdictions, le directeur du Global Research and Analysis Team (GReAT) de Kaspersky, Costin Raiu, avait orienté ses recherches vers ces applications après avoir constaté l’existence d’un dispositif de visualisation capable de tracer les mouvements des personnes à l’aide de leurs données GPS via la technologie X-Mode.

Selon Costin Raiu plus de 240 applications différentes, développées avec un SDK et utilisant X-Mode, ont déjà été téléchargées plus de 500 millions de fois. Problème : impossible pour l’utilisateur de savoir laquelle de ces applications contient ce type de composantes dédiées au traçage lorsqu’il installe l’une de ces applications. De plus, l’application peut avoir une raison légitime de demander la localisation de l’utilisateur pour pouvoir fonctionner voire même vendre les données GPS.En outre, toute application peut contenir plus d’un kit de développement logiciel permettant l’installation de divers modules, dont ceux de traçage. Par exemple, alors que Costin Raiu examinait une application développée par un SDK intégrant X-Mode, il a découvert cinq autres composantes provenant d’autres entreprises et qui collectaient également des données de localisation.

Mener la vie dure aux acteurs et applications de traçage géographique

Aujourd’hui, les résultats des analyses de Costin Raiu ont été intégrés à la solution TinyCheck, un outil open-source développé et publié en novembre 2020 par Félix Aimé, un expert du GReAT de Kaspersky basé en France.

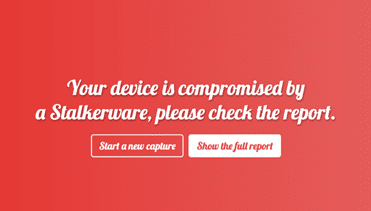

Initialement, TinyCheck avait été développé pour aider à résoudre les problématiques liées à l’utilisation des stalkerwares. Un stalkerware est un logiciel installé à l’insu de l’utilisateur et utilisé pour espionner secrètement la vie privée d’une autre personne via un smartphone, un ordinateur ou une tablette. S’il peut souvent être utilisé dans le cadre de violences domestiques, le logiciel peut également être utilisé dans un autre contexte. TinyCheck peut désormais détecter à la fois les logiciels d’espionnage, de cyberharcèlement et les applications de traçage géographique. Il est capable de distinguer les différents types d’applications utilisées et d’émettre des alertes distinctes pour l’utilisateur. »

Ci-dessus : Extrait d’un rapport TinyCheck suite à l’analyse et la détection d’applications de traçage géographique.

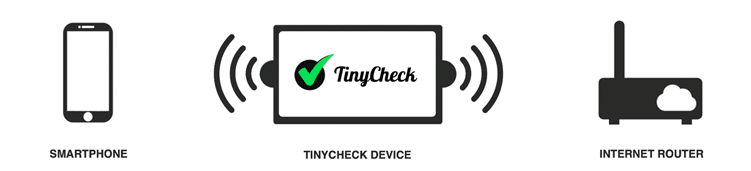

En utilisant une connexion Wi-Fi ordinaire, TinyCheck scanne les données émises par l’appareil mobile et identifie les différentes interactions en les comparant avec des sources malveillantes connues afin de définir les risques encourus par l’utilisateur. Pour utiliser TinyCheck, un ordinateur équipé de Raspberry Pi OS Buster combiné à l’une des deux options suivantes est requis : soit deux interfaces Wi-Fi, une pour la connexion à Internet et une pour la connectivité de votre appareil mobile (mode AP), soit une interface Wi-Fi et une connexion Ethernet. Dans les deux cas, le meilleur choix est un Raspberry Pi modèle 3 (ou supérieur) doté d’un petit écran tactile. »

Ci-dessus : Schéma du fonctionnement de TinyCheck

« Le traçage géographique sans accord préalable de l’utilisateur et l’utilisation de ses données à son insu doivent être interdits et ne peuvent être autorisés en aucun cas. En disposant de la liste combinée des indicateurs de compromission pour les solutions mobiles de traçage géographique et les stalkerwares directement intégrés dans TinyCheck, les utilisateurs sont en mesure de garder le contrôle sur leurs données privées. TinyCheck est conçu comme un outil open source libre et accessible à tous, pour permettre à l’ensemble de la communauté de la sécurité informatique de contribuer au savoir commun », commente Félix Aimé, chercheur en sécurité au sein du GReAT de Kaspersky.

En plus de l’utilisation de TinyCheck, voici quelques conseils à suivre pour diminuer les chances d’être tracé par de telles applications, impliquant avant tout qu’un utilisateur limite les permissions qu’il accorde lors de l’accès à ses données par les applications :

- Vérifier quelles applications ont la permission d’utiliser la position géographique de l’utilisateur. Les informations suivantes montrent comment effectuer de telles vérifications sur un appareil sous Android 8(les versions ultérieures ne diffèrent pas de manière significative) et un appareil sous iOS. Si une application ne requière pas l’utilisation de la géolocalisation, il est possible de refuser instantanément.

- Restreindre la possibilité pour l’application de récupérer les données de localisation de l’utilisateur à l’utilisation de ladite application. La plupart des applications n’ont pas besoin de connaître la position de l’utilisateur lorsqu’elles fonctionnent en arrière-plan, ce qui rend ce paramètre idéal pour beaucoup d’applications de traçage.

- Supprimer les applications qui ne sont plus utilisées. Si l’application n’a pas été ouverte depuis un mois ou plus, alors celle-ci n’est probablement pas nécessaire ; et si cela change à l’avenir, la possibilité de la réinstaller demeure.

- Utiliser une solution de protection éprouvée, telle que Kaspersky Internet Security for Android, pour se prémunir de toutes sortes de menaces mobiles.

Pour en savoir plus sur le processus d’installation de TinyCheck, veuillez consulter le site https://github.com/KasperskyLab/tinycheck#readmePour comprendre le fonctionnement de TinyCheck, cliquez sur ce lien pour le découvrir en images.